Cyberbrottslingar använder corona och covid-19 för att sprida desinformation och utnyttja människors oro. Det finns åtskilliga exempel som rapporterats de senaste veckorna.

Ovetande individer öppnar filer och dokument som utger sig för att visa information om viruset. Som användare måste du vara medveten om metoderna som används och hur du skyddar dig.

Falska webbsajter och email

Domänregistreringar med Coronavirus som tema har 50% högre sannolikhet att komma från skadliga aktörer och kod enligt säkerhetsföretaget Checkpoint. Det är inte ovanligt att de registrerat ovanliga domänadresser med kopplingar till covid-10 och Corona.

COVID-19 teman som härmar statliga organisationer

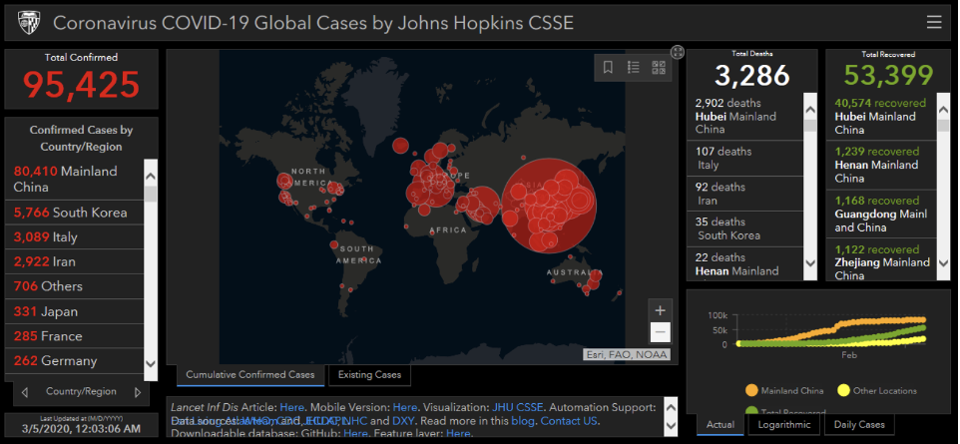

En metod bland hackare är att använda den populära interaktiva COVID-19 spårningskartan från Johns Hopkins Universitetet i email och nya webbsajter vilket rapporterats av den kända cyberbloggaren Brian Krebs.

Flera aktörer använder falska webbplatser, i samband med COVID-19 ekonomiskt stöd, för att fånga användaruppgifter. Enligt Proofpoint är mer än hälften av de observerade COVID-19 phishing-kampanjerna sedan januari 2020 inriktade på att stjäla användaruppgifter. Genom att skapa mallar för autentiseringswebbplatser med COVID-19-tema efterliknar angripare myndigheter och betrodda organisationer.

Den skadliga koden imiterar en COVID-19 webbplats med ett Coronavirus infection-kit som ser ut som Hopkins interaktiva karta men är en del av ett Java-baserad malware. Satsen säljs ut på ryska hackerforum och kostar 200 USD om köparen har en Java-kod signering certifikat och 700 USD om köparen vill bara använda säljarens certifikat.

Varning

Som användare ska du aldrig ladda ner den här kartan.

Läs mer

Spionprogram som stjäl information

Malwarebytes upptäckte ursprungligen skadlig kod, som använde filnamnet ”corona.exe” som Trojan.Corona. Vid analys såg de att detta malware var en variant av AzorUlt. Det är en familj av spionprogram som stjäl information och ibland laddar ner ytterligare skadlig kod. Malwarebytes har uppdaterat identifieringsnamnet till Spyware.AzorUlt.

Bedrägerier i epost meddelanden

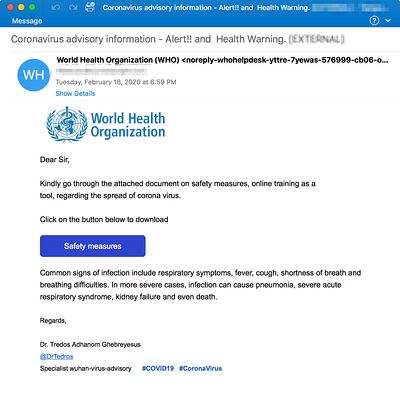

Proofpoint Inc har identifierat attacker med hjälp av e-postmeddelanden som lovade botemedel för coronavirus eller förfalskade WHO, Världshälsoorganisationen. Meddelanden använder phising-metoder för att installera skadlig kod som kan ge hackare åtkomst till företagssystem.

Exempel 1 phishing attack som ser ut att komma från WHO.

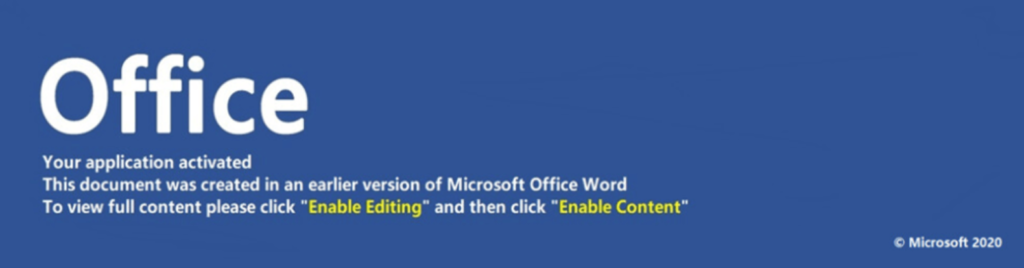

Exempel 2 på phising attack rapporterat av Checkpoint.

Due to the number of cases of coronavirus infection that have been documented in your area, the World Health Organization has prepared a document that includes all the necessary precautions against coronavirus infection.

We strongly recommend that you read the document attached to this message.

With best regards,

Dr. Penelope Marchetti (World Health Organization – Italy

I det här fallet visade det sig att det inte fanns någon som jobbade på WHO med det namnet.

Klicka inte på några mail och öppna inga filer om du inte vet vem de kommer från. Om du inte brukar få mail från WHO så bör du vara försiktig att öppna dokumentet. Var också uppmärksam från vilken domän de kommer ifrån och att de inte stavat domännamnet fel.

Kampanjer från aggresiva stater

Cyberbrottslingar och nationalstatliga aktörer skickar e-post som ser ut att vara från legitima hälsomyndigheter för att försöka leverera skadlig kod till offren, enligt säkerhetsexperter från flera olika cybersäkerhetsföretag.

Kina

Check Point research lab har rapporterat en covid kampanj som använder spearphising i Mongoliet. De tror hackergruppen är kopplade till Kina och liknande spionage kampanjer som tidigare skett i Vitryssland och Ukraina. Gruppen använder RTF-filer och de riktar in sig mot den offentliga sektorn. De utnyttjar Microsofts Word filer för att kunna lista filer och ladda ner filer.

Ryssland

Amerikanska utrikesdepartementet och avdelningen Global Engagement Center (GEC), har slagit larm om att Ryssland har mobiliserat ett ”ekosystem” av människor och online bots att driva konspirationsteorier om coronaviruset.

Även EU har varnat i en rapport från European External Action Service (EEAS) nästan 80 fall av disinformationskampanjer kring Covid-19 har registrerats i EUvsDisinfo databasen.

TEMP. Armageddon som är en hackergrupp som verkar till stöd för ryska intressen har rapporterats ha gjort en spearphising attack kring coronavirus mot ukrainska myndigheter.

Nordkorea

Nordkorea hackare har också skickat ”ett koreanskt språk locka med titeln ”Coronavirus correspondense”” till sydkoreanska mål.

Japan

Cyberbrottslingar har riktat in sig mot användare i Japan med en kampanj som innehöll skadliga Word-dokument som påstås innehålla information om hur man kan förebygga coronavirus. Malware som var inbäddade i PDF-filer, MP4s och Docx filer cirkulerade på nätet, med titlar som hänvisade till tips att skydda sig.

Phising attacker som ser ut att komma från officiella myndigheter

Det har rapporterats om phishing e-postmeddelanden som påstås kom från den amerikanska Centers for Disease Control and Prevention (CDC).

Malwarebytes hittade en fakesida som utgav sig för att donera pengar för att stödja regeringen och den medicinsk forskning.

Tips hur du undviker Corona scam

Här är några tips som hjälper dig:

- Klicka inte på länkar från källor som du inte känner till. De kan hämta virus på din dator eller enhet.

- För den mest aktuella informationen om Coronavirus, besök Folkhälsomyndigheten, Myndigheten för samhällsskydd och beredskap, Centers for Disease Control and Prevention (CDC) och Världshälsoorganisationen (WHO).

- Ignorera online erbjudanden för vaccinationer. Det finns för närvarande inga vacciner, piller, lotioner, sugtabletter eller andra receptbelagda eller receptfria produkter tillgängliga för behandling eller bota Coronavirus sjukdom 2019 (COVID-19) – online eller i butiker.

- Om du vill donera pengar gör det direkt på webbplatser som du känner till.