Internet Bots, web botnet, robotar eller web robotar, kärt barn har många namn, kan användas både med gott eller ont uppsåt. Robotar i Internet-eran innebär att program kör automatiserade processer över Internet exempelvis i sociala medier.

Ryska bots som påverkar Twitters algoritm

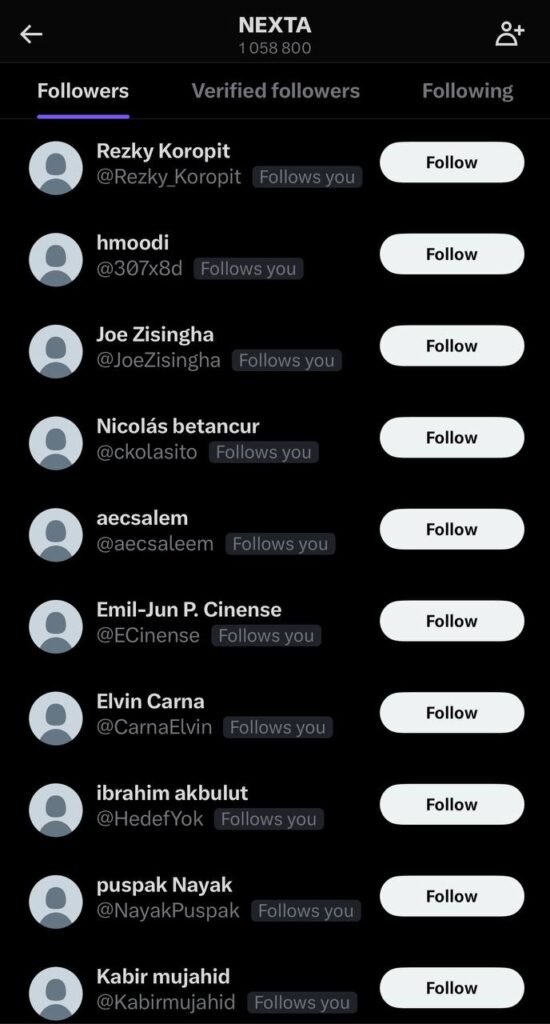

Nexta skrev på Twitter i april 2024 att ungefär 10 000 Kreml-botar hade prenumererat på deras konto under de senaste 24 timmarna. De varnande att snart kommer de att börja massavregistrera för att Twitters algoritmer inte ska främja deras inlägg och konto. De har sett liknande attacker mot konton för andra oberoende medier och påverkare från många länder.

En annan taktik enligt Devana att att skapa konton där de lägger in pro-ukrainska avatarer eller symboler med NATO, och börjar sedan skicka spam till en persons prenumeranter med begäran om att avregistrera sig från en person, och säga att man är en rysk propagandist :) Och de flesta tror på dem och avregistrerar sig utan att kontrollera. Det började efter publiceringen av ett inlägg där Putin upprepade Hitlers tal. Det påverkade många ryska botar.

Även den Ukrainska patrioten @Gerashchenko_en har blivit utsatt för ryska bots.

Vad finns det för skadliga botnets?

Ett botnät är ett nätverk av datorer som infekterats av skadlig kod som kan fjärrstyras genom exempelvis trojaner.

En skadlig bot är själv sprida skadlig kod för att infektera en värd och kopplas tillbaka till en central server eller servrar som fungerar som ett för ett helt nätverk av komprometterade enheter, eller ”botnet”. Med en botnet kan en hackare skap en Ddos-attack, flood-type attacker, skicka skräppost eller manipulera digitala annonser genom click-fraud bedrägerier.

Botnät kan ladda andra läskiga saker på bot-infekterade datorer, som Ransomware med CryptoLocker och CryptoWall som förvränga alla dina filer med stark kryptering och kräver att du betalar en lösensumma för att få dem tillbaka.

Ett annat sätt Ryssland manipulerar Internet är genom användning av bots. Dessa robotar varierar i sofistikation och kan kontinuerligt publicera innehåll eller imitera verkliga människor exempelvis på Twitter. Robotar kan identifiera oönskat innehåll eller driva en specifik fråga.

Olika typer av bots – lokala, webbaserade och IRC botnets

Botnät är beroende av nätverk av servrar som utfärdar kommandon till sina bots, dessa servrar (command-and-control servrar) kan finnas var som helst i världen. Att slå ut ett avancerat botnät kräver därför oftast samordning över nationsgränser. När Europol slog ut det ökända botnätet Ramnit användes 7 Command and control servrar och 300 internetdomäner enligt Reuters.

Det finns idag system som gör det möjligt att kontrollera zoombie datorer genom en webbplats som är baserade på vanlig kod som php och databaser som mysql. Det finns även lokala bots som kontrolleras genom ett lokala program. Då kan du kontrollera zoombie datorer med din egna PC.

Slutligen finns det IRC bots som gör att det ser ut som en användare på IRC kanal (Internet Relay Chat).

Olika typer av bots

- Spam bots för att hitta mailadresser

- Bots som fungerar som webb skrapare för att ta innehåll från webbplatser

- DDos attacker

- Samla lösenord

- Samla email adresser från webbplatser

- Finansiella botnets som tar fram offrets banktransaktioner (exempelvis Zeus och SpyEye)

- Ramnit är en bot som används mot Facebook och banker och som lyckats infektera 3.2 miljoner Windows datorer

- Zombie botnet: En ”zombie” är en maskin som har smittats med en viss typ av fjärrstyrd malware. Exempel på Zombie botnet är Storm, Conficker, Zeus, Windigo och Flashback.

- Botnätet Zeroaccess (kallas också max++ and Sirefef)

Bygga sina egna bots

Du kan naturligtvis bygga dina egna bots i java eller något annat programmeringsspråk men det finns program som Ubot som du kan bygga dina egna bots som har funktioner för att skrapa priser eller ta sig igenom captchas.

Från ett lagligt perspektiv är det högst tveksamt att använda liknande system än mot sina egna system.

Hypebots

Föredrag på Def Con 2019

Rise of the Hypebots: Scripting Streetwear

finalphoenix