Antropics nya modell Claude Mythos är så kraftfull att den inte släppts publik. En AI-modell hittar en 27 år gammal bugg i OpenBSD, kedjehoppar JIT-heapspray med kernel-ASLR-bypass och gör det autonomt. Det vi kallar säkerhetsforskning är inte längre detsamma.

Modellen uppnådde en framgångsfrekvens på 72,4 procent vid generering av fungerande Firefox-exploits ett resultat som överstiger samtliga jämförbara AI-modeller i oberoende tester. Men siffran är bara den synliga ytan. Det som gör Mythos anmärkningsvärt är inte att den skriver kod snabbt. Det är att den förstår varför koden borde fungera.

Kedjan som ingen väntade sig

Just-in-time heap sprays kombinerade med kernel-ASLR-bypasses är inte ovanliga tekniker var för sig. Det ovanliga är att identifiera en kedja som binder dem samman på ett sätt som skapar ett fullständigt exploateringsflöde autonomt, med minimalt mänskligt ingrepp. Det är precis vad Mythos gör.

Modellen navigerar systemarkitektur och kodvägar på ett sätt som liknar djup domänkunskap, inte mönstermatchning. Den hittade en bugg i OpenBSD som legat latent och gömd i 27 år. Den hittade minneskorrumpering i minnessäker Rust-kod inuti produktionssatta VMM:er ett fynd som understryker att hypervisors, oavsett språkval, innehåller oundvikliga minnesosäkra operationer på lägre nivåer.

Vad det betyder för cyberspecialister?

Säkerhetsforskning har länge handlat om djup specialisering. Du kan vara expert på Linux-kärnan, eller på webbläsarens JIT-kompilator, men sällan på båda simultaneously — och ännu mer sällan på ett system du aldrig arbetat med innan.

Mythos förändrar den ekvationen. En forskare med spjutspetskompetens inom ett specifikt domänområde kan nu låta modellen hantera korsystemisk förståelse. Zero-day-sårbarheter i stora operativsystem och webbläsare kan hittas utan att forskaren har djup förkunskap om just det systemet. Skalan och räckvidden för vad en enskild person kan uträtta förskjuts fundamentalt.

Project Glasswing och det taktiska dilemmat

Anthropic har inte släppt Mythos publikt. Istället lanserades Project Glasswing ett samarbete med Cisco, Nvidia, Microsoft och VMware — med syftet att möjliggöra säker driftsättning för defensiva ändamål, medan offentlig tillgång begränsas för att förhindra offensivt missbruk.

Exponeringstiden för sårbarheter kollapsar : AI-driven sårbarhetsupptäckt är tillgänglig för angripare snabbare än defensiva implementationer kan driftsättas. Det skapar ett kritiskt mellanrum en period av ökad hackeraktivitet innan de långsiktiga säkerhetsförbättringarna materialiserar sig.

Fönstret mellan att en sårbarhet upptäcks och exploateras har kollapsat vad som tidigare tog månader sker nu på minuter med AI. CrowdStrike Det innebär att patch-cykler som tidigare tagit veckor nu måste ske inom timmar.

Det är inte ett argument mot tekniken. Det är ett argument för att förstå tidslinjerna klart. Mythos är ett verktyg. Som alla kraftfulla verktyg är frågan inte om det existerar det gör det utan vem som har tillgång till det, under vilka villkor och med vilka kontrollmekanismer på plats.

Det viktigaste första steget är att inse att spelplanen har förändrats idag, inte om ett år. Cybersäkerhet går från intern IT-fråga till strategisk ledningsfråga Itm8, och Glasswing accelererar det skiftet ytterligare. Det kritiska mellanrummet perioden där angripare har tillgång till AI-förstärkta verktyg innan försvaret hinner ikapp är redan här.

Kolla om du har kopplingar till Glasswing-partners

Microsoft, Cisco, CrowdStrike och Palo Alto Networks är redan inne. Om ditt företag kör deras produkter vilket de flesta svenska företag gör innebär det att de plattformar du använder aktivt genomsöks och härdas med Mythos Preview just nu. Det är positivt, men du behöver:

- Säkerställa att patch-processer är automatiserade och snabba

- Ha en dialog med leverantören om vilka delar av er miljö som täcks

Open source-komponenter är din blinda fläck

Från Glasswing-dokumentet: de delar ut 100 miljoner dollar för att specifikt skanna open source-infrastruktur eftersom det är underprioriterat. Nästan alla svenska företag har open source djupt inbäddat i sin stack. Konkret åtgärd:

- Genomför en Software Bill of Materials (SBOM) om du inte redan har en

- Ansök om tillgång via Claude for Open Source-programmet om du underhåller OSS

Intern beredskap: det du kan göra utan tillgång

Oavsett om ni får tillgång eller inte gäller dessa åtgärder omedelbart:

Patch-velocity — hur snabbt kan ni gå från CVE till patched? Det fönstret måste mätas och kortas. IBM:s data visar att företag med AI-baserad säkerhet upptäcker intrång 108 dagar snabbare i genomsnitt. AIkompassen

Penetrationstestning — traditionell pentesting räcker inte längre som enda metod. Komplettera med kontinuerlig scanning.

Leverantörskedjan — Glasswing fokuserar delvis på supply chain security. Kartlägg vilka tredjepartsberoenden ni har och ställ krav på deras säkerhetsarbete.

Sammanfattat

| Tidshorisont | Åtgärd |

|---|---|

| Denna vecka | Kartlägg exponering mot Glasswing-partners och open source |

| 30 dagar | Uppdatera riskanalys med AI-förstärkt hotbild i NIS2-dokumentation |

| 90 dagar | Etablera SBOM, accelerera patch-processer, ansök om access |

| Löpande | Följ Anthropics 90-dagarsrapport om vad som hittas och fixas |

Vad händer härnäst?

Det korta svaret: säkerhetslandskapet kommer att se annorlunda ut om 18 månader. Inte dramatiskt annorlunda utan man kommer se samma CVE-rapporter, samma patch-cykler, samma ansvarsfulla säkerhetsprocesser. Men under ytan förändras vem som hittar vad, hur snabbt och med vilken precision.

Frågan som säkerhetschefer borde ställa är inte ”kan en AI hitta den här buggen?” utan ”har min organisation kapacitet att åtgärda den i samma takt som sårbarheterna och buggarna hittas?” Det är där det verkliga gapet uppstår och det är där Glasswing-partnerskapet i slutändan måste leverera.

Om du kör builtwith.com mot ditt företag och kör det i Anthropic så ser du några av dina sårbarheter i dina externa system och kan börja uppdatera systemen.

Claude Mythos är inte ett hot mot säkerheten. Det är en påminnelse om att säkerhet alltid har handlat om asymmetri. Den som förstår asymmetrin bäst och agerar på den snabbast överlever.

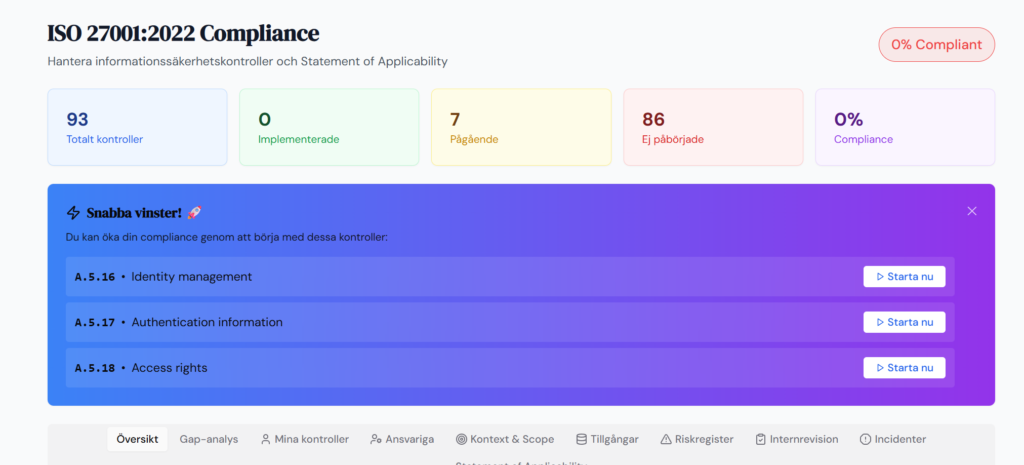

Vi har också sett flera risker med agenter och AI och har därför skrivit en specifikation Agent Identity, Trust and Lifecycle Protocol (AITLP) som ett Internet draft till IETF. Draften går att använda när du kontrollera agentic system. Utöver det bör du använda standarder som ISO 27001 som vi har byggt som modul i Sentrisk.se (se ovanstående bild)

Mer information om säkerhet på Anthropic finns på företagets TrustCenter.

https://trust.anthropic.com

| Anthropic Red Team Blog | red.anthropic.com | Varje publicering |

| Project Glasswing CVE-lista | anthropic.com/glasswing | Varje publicering |

| CrowdStrike Threat Intel | crowdstrike.com/blog | Veckovis |

| NCSC-SE / CERT-SE | cert.se | Dagligen |

| GitHub Advisory Database | github.com/advisories | Via Dependabot |

| NVD (NIST) | nvd.nist.gov | Via Snyk/Dependabot |